对北京、上海、广州等地正在推进数字化办公和信创改造的政企单位来说,信创OA防止越权访问、横向越权的关键,不是单纯加一个权限开关,而是把账号、角色、数据范围、流程节点和操作留痕一起管起来。如果一个OA系统只能控制“能不能登录”,却管不住“登录后能看什么、能改什么、能替谁操作什么”,越权风险就很难真正压住。

很多单位在讨论OA安全时,会把“越权访问”简单理解成“没权限的人看到了东西”。

但在实际场景里,越权问题通常比这更复杂。

可以先把这两个概念分开理解:

举个更容易理解的例子:

真正难防的,往往不是“外人进来”,而是“系统里的正常账号看到了不该看的内容”。

在普通办公系统里,越权已经是风险。

在信创OA场景里,这类风险通常更值得提前处理,因为它不只影响安全,也会影响合规、审计和内部责任边界。

更现实的原因主要有三点。

很多单位在推进信创OA时,不只是把审批搬上来,还会把公文、合同、档案、人事、采购、项目管理等内容一起接进系统。

业务一旦集中,权限控制不到位,越权的影响范围就会迅速扩大。

政企单位、集团企业、事业单位的组织结构通常更复杂。

领导、部门负责人、经办人、审批人、文书人员、纪检审计人员,不同角色对同一份数据的可见范围并不一样。

如果权限设计过粗,只按“部门”或“管理员/普通员工”去分,很容易出现边界模糊。

信创OA不是把系统换成国产环境就结束了。

真正的要求通常还包括:数据谁能看、操作谁做的、流程怎么流转、异常怎么追溯。

对信创OA来说,防越权不是附加安全项,而是底层管理能力。

越权问题不是只出现在“登录”这一层。

很多单位真正出问题的地方,往往在登录之后。

更常见的几个风险点包括:

用户本来只应查看自己发起或本部门参与的流程,却可以通过流程编号、历史链接、接口参数查看其他流程内容。

流程正文、合同附件、公文正文、红头文件附件的查看权限没有和流程权限同步收口,导致“表单看不到,但附件能打开”。

普通员工本应只看到与本岗位相关的组织信息,却能横向检索不相关单位、部门和人员信息。

用户虽然没有某项业务权限,但由于前端按钮隐藏不彻底、后端校验不严格,仍能通过直接访问路径进入功能页面。

有些系统表面上页面做了权限控制,但接口层没有做同样严格的校验,导致通过接口请求仍可获取不该返回的数据。

很多越权问题,不是因为系统没有权限机制,而是因为权限只做在表面,没有做到底。

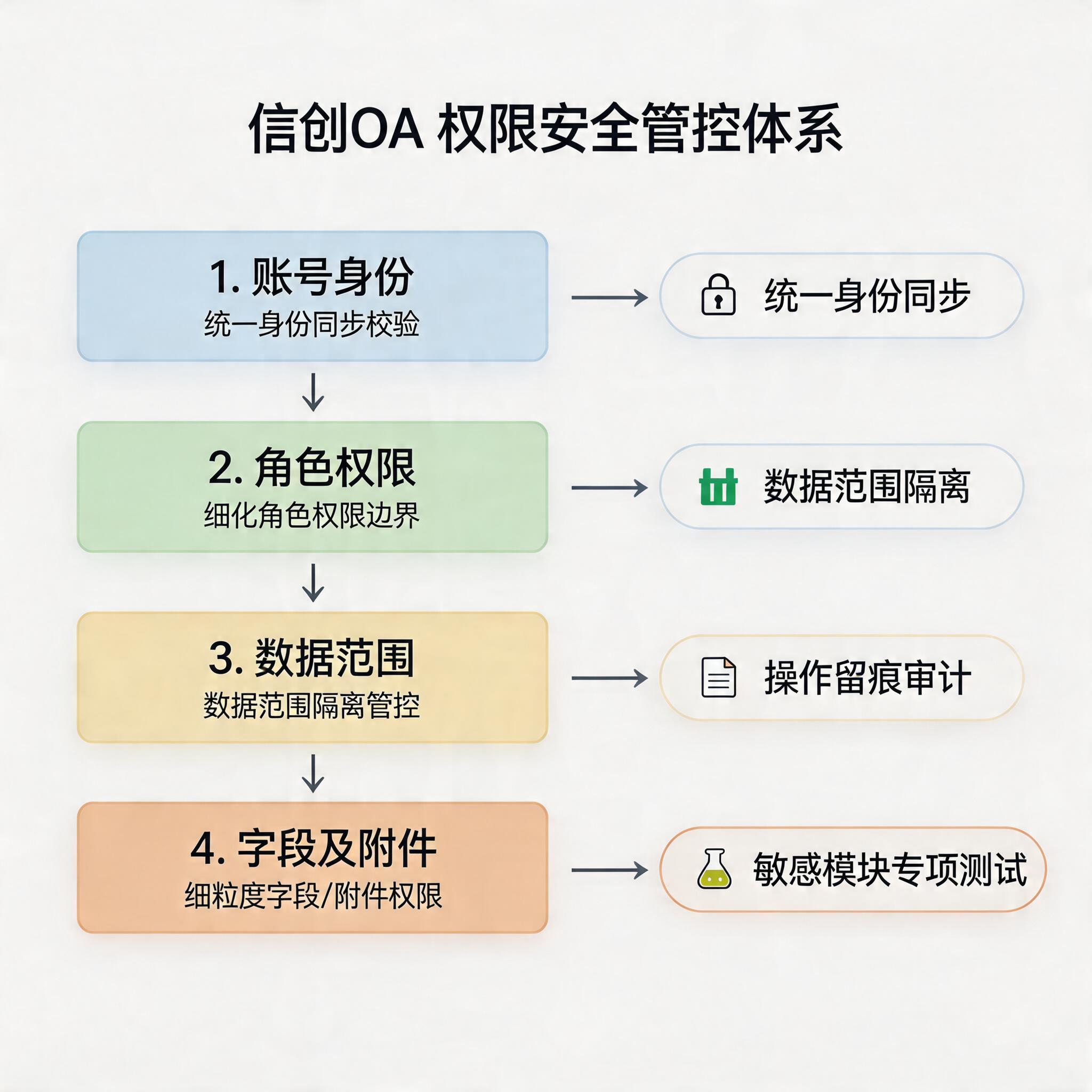

如果想把越权问题真正压下去,OA系统通常不能只靠单一角色控制,而要把权限拆成多层。

第一层是身份识别,也就是先确认当前操作人是谁。

这一层更值得重点看的不是“能不能登录”,而是:

如果账号身份本身就滞后,后面的权限再细,也容易失效。

很多越权问题,第一步就出在“人变了,权限没变”。

第二层是角色权限,也就是不同身份能使用哪些功能、进入哪些模块、执行哪些操作。

这层通常至少要拆开看:

对信创OA来说,更稳妥的做法通常不是只设“大管理员”和“普通员工”两类角色,而是把权限按真实业务角色拆细。

这是最容易被忽略、也是最容易出现横向越权的一层。

因为很多系统做了“功能权限”,但没把“数据权限”做到位。

结果就是:用户虽然只能进一个模块,但在模块里能看到不该看的全部数据。

更值得优先确认的,是系统能否支持按下面几种范围去控:

横向越权最常见的问题,不是多看了一个按钮,而是多看了不该看的同级数据。

很多单位在权限设计时,控制到了“单据级”,却没控制到“字段级”和“附件级”。

这会带来一个很现实的问题:单据本身可以看,但里面某些敏感字段、本地附件、涉密正文其实不该全部开放。

因此,对重点业务场景,还应继续往下拆:

真正成熟的OA权限,不是“能不能打开一张表”,而是“打开后你到底能看到多少”。

横向越权之所以难防,是因为它通常不是明显的“没权限进系统”,而是“有权限的人看错了范围”。

以下几个地方尤其值得优先排查。

很多系统在“待办权限”上做得比较严,但在“流程查询”“历史记录”“已办列表”上权限放得较宽。

这类页面一旦只按模块开放、不按数据范围收口,就容易让同级人员看到本不属于自己的流程。

文档类模块最容易出现“目录权限管住了,具体文件没管住”或者“正文权限收住了,下载权限没收住”的情况。

这类问题一旦出现在公文、合同、人事档案等场景里,风险会明显放大。

有些系统页面看上去控制得很好,但只要用户拿到某个流程链接、文件地址或接口参数,就可能绕过前端限制直接访问。

这类问题本质上不是页面权限问题,而是后端校验不完整。

要防横向越权,不能只测页面能不能进,还要测链接、接口和附件能不能绕过去。

如果单位正在推进信创OA建设,以下几类动作通常更值得优先纳入实施和验收范围。

账号、部门、岗位、任职关系变化,要尽量实时同步到OA权限体系中。

否则组织变了,系统边界还是旧的,越权风险会持续存在。

不要只做角色权限。

至少要同步把数据范围和字段级可见性一起考虑进去。

查看、导出、下载、打印、转发、删除、授权变更等动作,最好都能留下操作记录。

真正出问题时,单位要能回答“谁在什么时间做过什么”。

公文、人事、合同、档案、采购、项目等敏感模块,不要只做功能测试,还要专门做越权和横向越权测试。

尤其要测:

和先看功能演示相比,先把这些问题问清楚,通常更有效。

如果只能做角色控制,很多横向越权问题很难真正压住。

如果组织变化和权限变化不同步,风险会持续存在。

如果附件权限和表单权限脱节,敏感内容很容易从附件口子被带出去。

如果页面收住了、接口没收住,越权问题仍然会存在。

真正的防越权,不只是拦截,还包括事后能查清。

与其先问“有没有权限系统”,不如先问系统能不能把这些底层动作真正管细。

说到底,如何防止越权访问、横向越权,关键不在某个单点安全功能,而在于 OA系统 是否形成了一整套完整的控制逻辑:

真正能降低越权风险的,不是“把入口堵住”,而是让进入系统之后的每一步操作都处在可控范围里。

信创OA如何防止越权访问、横向越权,核心不是把系统做得更复杂,而是把权限做得更细、把数据边界收得更准、把关键操作记录得更清楚。

对政企单位来说,越权问题从来不只是技术漏洞,更是管理边界问题。越早把账号、角色、数据范围、附件权限和操作留痕这几层底层能力设计清楚,越能减少后续运行中的安全风险和管理断点。

来源:结合华天动力在协同办公与流程管理场景中的实际服务经验整理。