华天动力OA安全体系 让系统安全从架构开始落地

企业OA系统安全,不只是登录防护和权限限制,更要覆盖架构安全、业务读写控制、日志审计追溯等关键环节。 华天动力OA将这些能力放进系统架构、三级安全防护体系和具体业务功能中,让安全真正落到实际使用过程里。

企业OA系统安全主要包含哪些方面?

一套可落地的OA系统安全体系,通常不只是登录防护或单点权限控制,而是要同时覆盖架构安全、平台安全、权限机制、业务读写控制和日志审计追溯。 华天动力OA将这些能力放进统一系统框架中,让安全从“能设置”进一步走向“能落地、能管理、能追责”。

华天动力OA如何把安全能力放进系统架构中?

华天动力OA的安全不是附着在单个模块上的附加功能,而是从系统入口、权限校验、业务处理到数据存储, 放进统一系统架构中进行设计,让安全能力真正跟着系统运行链路一起生效。

入口安全校验

用户进入系统前先完成基础安全拦截,把明显风险挡在业务运行之前。

权限校验

统一承接内部接口与功能权限控制,不让每个模块各自定义一套权限逻辑。

业务与引擎处理

安全能力跟着业务链路和引擎能力一起运行,真正落到系统使用过程里。

数据与存储支撑

安全最终落实到数据处理、数据库服务和存储服务层面,形成完整闭环。

华天动力OA把安全放在系统运行链路中统一承接,而不是每个模块各做一套安全规则。

华天动力OA如何把安全能力落到具体功能中?

系统安全不能只停留在架构层,还要真正落实到具体功能和实际业务过程中。 华天动力OA将安全能力放进系统使用入口、权限控制机制以及审批与文档管理等关键场景中, 让安全不仅能看得到,也能真正用得上、管得住、查得到。

一键开启安全防护,让系统先进入受控状态

在系统正式使用前,可以通过一键开启的方式快速进入安全防护状态,减少前期逐项配置的复杂度。 对客户来说,这不是抽象的安全理念,而是一项能够直接看到、直接操作的安全入口能力。

- 减少前期安全配置门槛

- 让系统先进入受控状态再投入使用

- 更适合作为客户可直观看到的安全入口能力

三级安全防护体系,把权限控制真正做进系统里

华天动力OA不是简单说“有权限控制”,而是围绕权限组、管理员责任和业务读写范围, 形成三级安全防护体系。这样做的意义在于,系统中的安全边界不是靠人工记忆, 而是通过规则直接落在实际使用过程中。

- 基于权限组的使用范围限制

- 基于管理员制度的数据范围限制

- 基于业务的读写范围限制

审批与文档安全,让权限控制真正跟着业务走

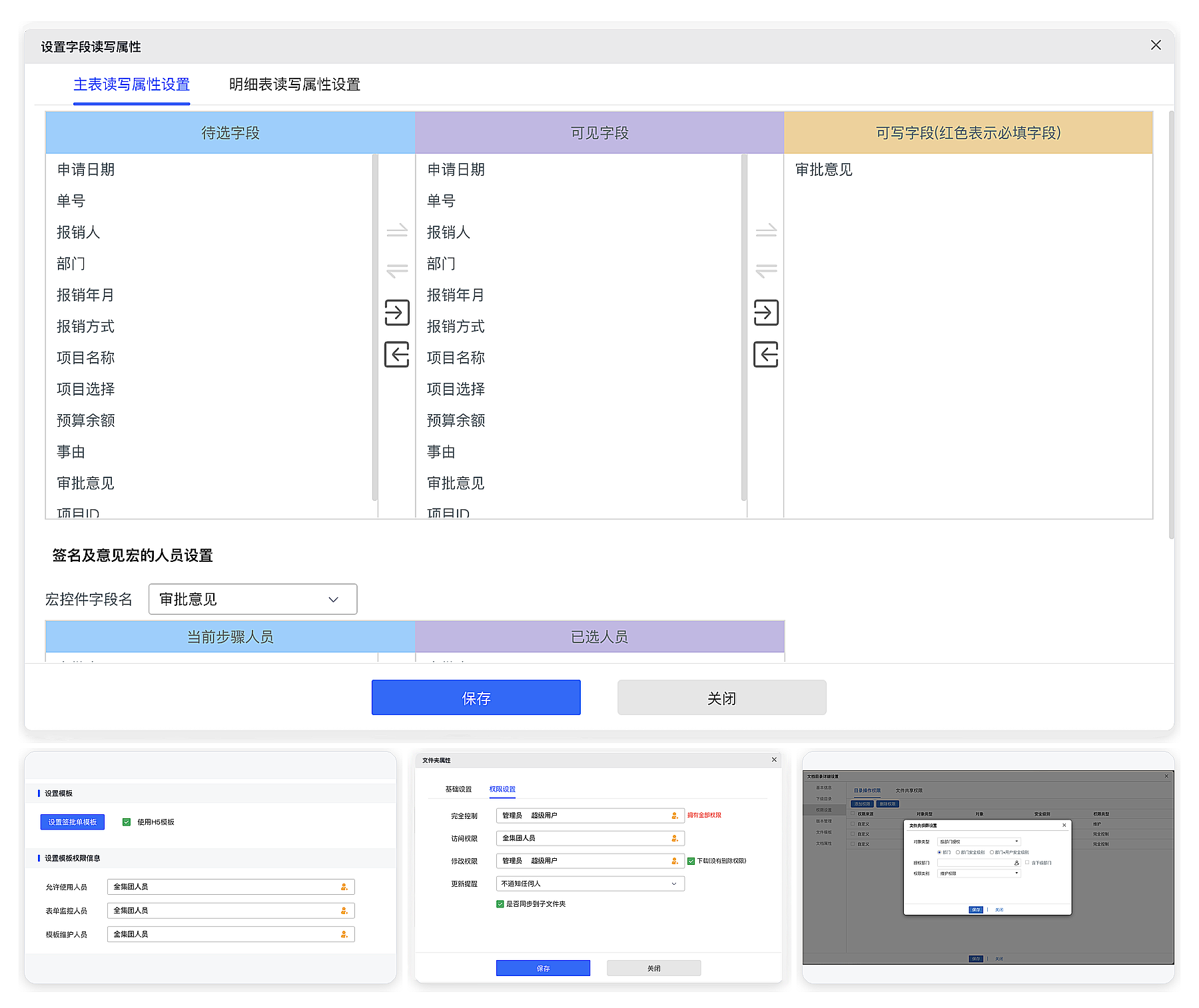

安全不能只停留在系统入口,还要真正落到审批单据、字段读写、文件夹权限和文档使用过程里。 通过对审批节点、表单字段和文档操作权限的控制,华天动力OA把安全能力进一步落实到业务执行层。

- 审批单据管理员管控

- 审批节点字段读写控制

- 文件夹与文档权限控制

把安全落到系统里,最后带来的不是“更严格”,而是“更稳、更清楚、更能落地”

对使用者来说,权限更清楚,页面更干净;对管理员来说,责任边界更明确,风险更容易控制;对组织来说,系统不只是能用,而是能长期稳定运行,并经得起内部管理和外部审视。

通过入口防护、白名单制度、认证机制和数据级保护,降低外部攻击和内部失控带来的系统风险。

谁能看、谁能改、谁能批、谁负责,不再依赖口头约定,而是固化进系统规则中。

不能使用的功能和按钮不显示,真正做到“能看到的都能用”,提升页面舒适度和使用确定性。

出现问题不是回忆和猜测,而是能从节点、字段、文档、权限与管理员责任上逐步查证和追溯。

哪些组织,更需要一套系统级的OA安全体系

不是所有组织都只需要“能审批”就够了。对于流程复杂、组织层级多、责任追溯要求高的单位来说,OA安全必须从架构和机制层面去设计,才能真正支撑长期管理。

政企单位

更重视权限边界、责任追溯、内部管理规范化,系统要兼顾安全、稳定与长期可控。

集团企业

组织层级多、业务模块多,分级授权与统一安全规则缺一不可,否则越到后期越难管。

流程复杂型组织

采购、合同、人事、行政、知识管理等模块联动多,安全不能只停留在登录入口。

重视审计与合规的单位

不仅要把业务跑通,还要做到关键动作查得到、说得清、经得起复盘与审视。

OA系统安全防护解决方案通常包括哪些内容?

通常需要同时覆盖网络、主机、应用和数据四层防护,并结合权限控制、日志审计和加密机制形成完整安全体系。

OA系统的安全性原则应该重点看什么?

除了基础登录安全,还要重点看权限边界、身份认证、生态协同防护和长期安全服务能力是否完善。

信创OA系统怎么把安全真正落到具体使用场景中?

关键不只是“有安全模块”,而是把数据保护、精细权限、日志追踪和移动端安全控制真正落到实际业务里。

真正的信创替代,为什么一定要把安全体系一起考虑?

因为安全不只是底层适配,还涉及数据保护、权限控制、日志留痕和身份认证能否在高频业务中长期稳定落地。